◽️ این ضعف (با شناسه CVE-2025-55182) امکان اجرای کد دلخواه از راه دور را بدون نیاز به احراز هویت فراهم میکند و مهاجم فقط با ارسال یک درخواست مخرب میتواند کنترل سرور را بهدست بگیرد.

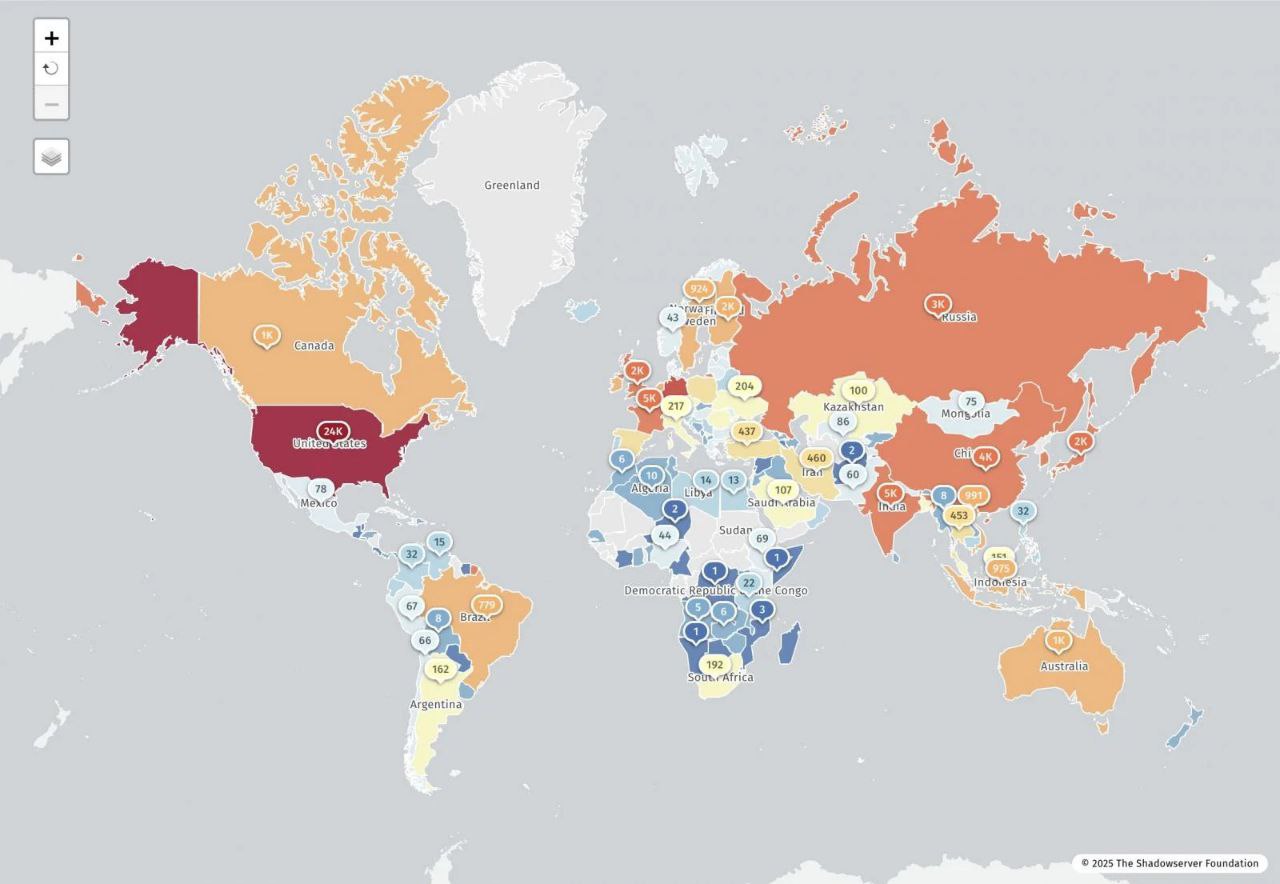

⛔️ مهاجمان دست کم چند ده سازمان را در بخشهای مختلف هدف قرار دادهاند. ۴۶۰ هدف آسیبپذیر در ایران شناسایی شده است. پس از اجرای اولیه، آنها کدهای PowerShell رمزگذاریشده به سرور میفرستند، backdoorهایی نصب میکنند و کنترل داخلی شبکه را بهدست میگیرند.

✳️ توصیهها:

- فریمورک را به آخرین نسخهی منتشرشده ارتقا دهید، اپلیکیشن را بازتولید و مجددا مستقر کنید.

- لاگهای سرور را برای هرگونه اجرای غیرعادی فرمان بررسی کنید (مثل PowerShell، اجرای shell و دانلود اسکریپت).

- اگر زیرساخت در معرض اینترنت است و بهروزرسانی فوری امکانپذیر نیست، با WAF از ورودیهای مشکوک محافظت کنید.

برچسبها:

شبکه اجتماعی آزمایشگاه امنیت وایت لب

شبکه اجتماعی آزمایشگاه امنیت وایت لب