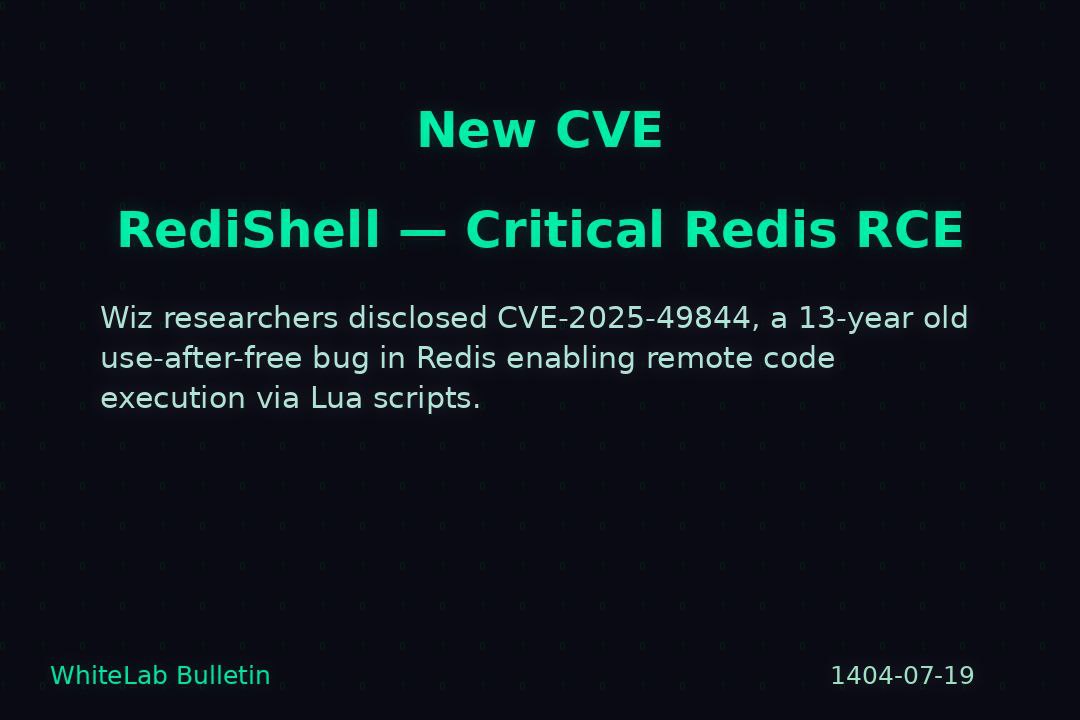

⚠️ پژوهشگران Wiz اعلام کردهاند این ضعف که بیش از ۱۳ سال در کد Redis وجود داشته، امکان اجرای کد از راه دور (RCE) را به کمک اسکریپت Lua در محیط Redis فراهم میکند و امتیاز CVSS برابر ۱۰ دارد.

⚠️ تمامی نسخههای Redis درگیرند و اگر سرویس در معرض اینترنت یا بدون احراز هویت اجرا شده باشد، مهاجم پس از دسترسی اولیه میتواند از اسکریپتهای Lua سوءاستفاده کرده و به سیستم میزبان نفوذ کند.

⚠️ نسخههای ایمن که این مشکل را رفع کردهاند عبارتاند از: 6.2.20، 7.2.11، 7.4.6، 8.0.4 و 8.2.2. تا زمان بهروزرسانی، محدودسازی استفاده از دستورات EVAL/EVALSHA در ACLها توصیه میشود.

✅ توصیه میگردد کاربران و مدیران فوراً سرویسهای Redis را به نسخه امن بهروزرسانی کنند، دسترسی خارجی را ببندند، احراز هویت را فعال کرده و امکان اجرای Lua را برای کاربران غیرضروری غیر فعال نمایند.

شبکه اجتماعی آزمایشگاه امنیت وایت لب

شبکه اجتماعی آزمایشگاه امنیت وایت لب