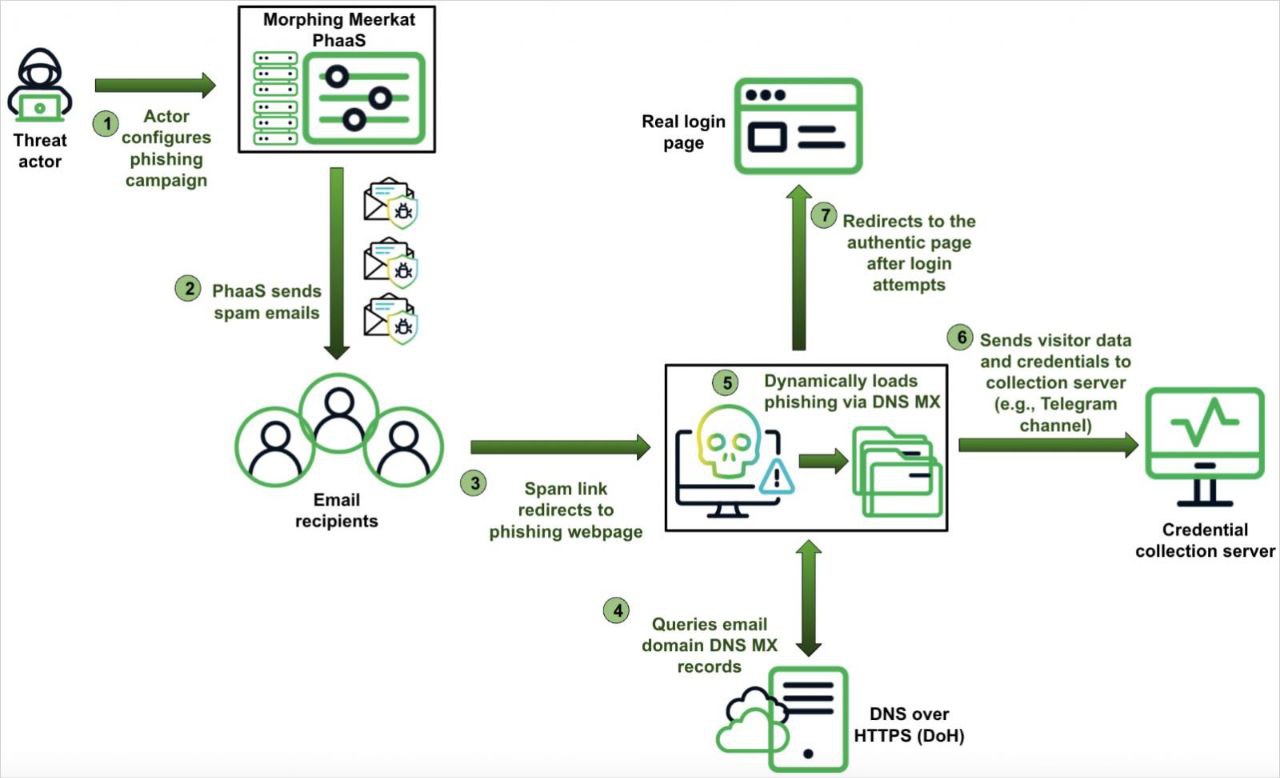

⚠️ یک عملیات فیشینگ با نام Morphing Meerkat به عنوان سرویس (PhaaS) در حال استفاده از DNS over HTTPS (DoH) برای پنهان کردن ترافیک مخرب خود و دور زدن شناسایی است.

🌐 استفاده از DoH به مهاجمان اجازه میدهد تا ترافیک DNS خود را رمزگذاری کنند، که باعث میشود ابزارهای امنیتی سنتی قادر به نظارت و فیلتر کردن درخواستهای DNS مخرب نباشند.

🚨 این تکنیک به مهاجمان کمک میکند تا لینکهای فیشینگ و سرورهای کنترل و فرمان (C&C) خود را پنهان کنند، و شناسایی و مسدود کردن حملات را برای سازمانها و کاربران دشوارتر میکند.

✳️ به کاربران توصیه میشود که از نرمافزارهای امنیتی بهروز، فیلترهای وب و آموزش آگاهیرسانی در مورد فیشینگ استفاده کنند. همچنین، سازمانها باید سیستمهای امنیتی خود را برای نظارت بر ترافیک DoH و شناسایی الگوهای مخرب بهروزرسانی کنند.

شبکه اجتماعی آزمایشگاه امنیت وایت لب

شبکه اجتماعی آزمایشگاه امنیت وایت لب